FIREWALL

Güvenlik duvarı, internet üzerinden gelebilecek saldırıları engelleyebilmek için lokal ağ ile internet arasında konumlandırılarak, sistemleri ve kullanıcıları siber saldırılardan koruması için belirli kural setleri ile konfigüre edilen, OSI Katmanlarından 3. Ve 4. yani Ağ ve İletim katmanları üzerinde çalışan ağ cihazıdır. Zararlı olabilecek tüm tehditlere karşı bariyer görevi görür. Gelen ve giden tüm ağ trafiğini kontrol ederek belirli filtrelerden geçirilmesini sağlar. Yazılan kural setleri ile tehditleri engelleyebilmesi sayesinde kurumsal ağ yapılarında sık tercih edilir. Ağ içerisinde yazılı olan rotalara bağlı olarak kendisine gelen veya kendi üzerinden geçen paketlerin, ulaşması gereken yerlere iletilip iletilmeyeceği ile ilgili karar verir. Bu kararlar iletilecek olan paketin hangi kaynaktan, hangi porttan, hangi uygulamadan çıkacağı gibi bilgiler ile hangi hedefe, hangi porta, hangi uygulamaya ulaştırılacağı gibi bilgileri içererek paket geçişine onay veya blok uygular. Temel olarak Firewall yapısında, IP filtreleme, port filtreleme, web filtreleme, içerik filtreleme, uygulama filtreleme, virüs imza tabanı filtreleme gibi yetenekler mevcuttur.

Firewall kural seti, beyaz liste (White List) mantığı ile çalışır. Kullanılan servisler, portlar ve aksiyon alınacak işlemler için bir tür güvenilir liste oluşturarak ağ erişimine izin verilir. Bu listenin dışındaki tüm aktiviteler ise bloke edilerek erişim kısıtlanır ve böylece yüksek oranda koruma sağlanır.

Firewall sistemleri fiziksel yapısı bakımından ise donanım veya yazılım tabanlı olarak ikiye ayrılır. Yazılım tabanlı olan Firewall uygulamaları genelde istemci veya sunucular üzerindeki işletim sistemlerine kurulur. Donanım tabanlı firewall ise özel donanımlar üzerinde çalışan sistemlerdir. Günümüzde bu yapı gelişerek komplike ve kullanılacak olan teknolojiye ait modüler bir hizmet olarak da sunulmaktadır. Ek olarak birçok kuruluşta fiziksel olarak konumlandırılmış olan Firewall cihazları günümüzde cloud üzerinden de hizmet verebilmektedir. Bu durumun yanı sıra SDN mimarisi ile çalışabilen, merkezi kontrolcü tarafından karar ve kuralların verildiği ve uç cihazların da aynı kural setleri ile çalışarak trafikten elde edilen tüm log çıktılarını merkezi kontrolcüye ileterek tek noktadan yönetim ve kontrol yapılabilecek şekilde çalışmaktadır.

Çalışma yapısı bakımından ise güvenlik duvarları, Stateful ve Stateless olarak ikiye ayrılır. Statefull, durum bilgisine sahip, Stateless ise durum bilgisine sahip olmayan anlamına gelir.

- Durum bilgisine sahip olan Stateful Firewall, her zaman ağ bağlantısını kontrol ederek anlık trafik durumunu ve paket akışını durum tablosuna ekler. Durum tablosu girişleri, konfigüre edilmiş olan kural setlerine göre güvenlik duvarı üzerinden iletişim kurmasına izin verilen TCP akışları veya UDP datagramları için oluşturulur. Bunun nedeni, TCP’nin başlangıçta durum bilgisi olmasıdır.

TCP, kaynak ve hedef adresi, port numarası ve IP bayraklarını kullanarak ağdaki aktif bağlantılarını mevcut oturum bitene dek takip eder. Kullanılan uygulamanın kullanım süresine bağlı olarak belirli bir süre boyunca trafikte paket akışı görülmezse, oturum sonlandırılır ve TCP bağlantısı durum tablosundan kaldırılır. Böylece daima son durma dair süreci anlık olarak takip ederek canlı bilgiye sahip olur. Bu anlık bilgi akışının takibi TCP üzerinde kullanılan 3-way-handshake ile ilişkilendirilir. Bağlantı kurulur (SYN), güvenlik duvarının paketleri iki taraftan da kontrol ettiği noktada bağlantı sunucu tarafından alınır ve bağlantı kurulduğuna dair dönüş yapılır (SYN+ACK). Son olarak güvenlik duvarı mevcut durumun tamamlandığı ile ilgili bilgiye sahip olur ve oturumu kapatmak üzere sunucuya restart mesajı iletir (FIN+ACK). Oturum kapandıktan sonra gelecek olan tüm paketler reddedilir ve hattan düşer.

Durum bilgisine sahip olan Stateful güvenlik duvarları, sahte mesajları veya yetkisiz erişimleri tespit etme konusunda da yeteneklidir. Gerçekleştirdiği 3-way-handshake sayesinde ağ bağlantılarını ve oturumları korumak için güçlü bir bellek kullanımına sahiptir. Anlık olarak aldığı ve kayıt altında tuttuğu sonuçlara göre geleceğe yönelik filtreleme kararları verebilir. Bu sebeplerden dolayı sürekli güncel kalması ve güncel imzaları barındırması için sistemin stabil versiyona güncellenmesi gerekir. Durum bilgisine sahip olmayan Stateless Firewall, en basit hali ile ACL (Access Control List) olarak da bilinir. Ağda bulunan bağlantı durumları ile ilgili herhangi bir bilgiyi hafızasında barındırmadığı gibi sadece statik olarak girilen kaynak ve hedef arasındaki kuralların uygulanması konusunda aksiyon alır. - Bu durum, gönderici tarafından bir paket gönderildiğinde, bir güvenlik duvarı üzerinden geçen paketler filtrelendiğinde, güvenlik duvarında yapılandırılan ACL kurallarından herhangi biriyle eşleşme olup olmadığını kontrol eder ve ardından alınan aksiyonda paketi yapılandırılan kurallara göre kaynaktan hedefe iletir veya iletimi reddeder. Daha az inceleme ve yorumlama kabiliyeti olması sebebi ile yoğun paket trafiğinde bile oldukça hızlı çalışırlar. Ek olarak daha uygun maliyetlidir. Fakat saldırıları önlemek ve ağ trafiğini yönetmek zorlaşarak daha fazla zaman alır çünkü daha fazla sayıda ve detayda kuralı statik olarak eklemek gerekir.

Teknolojinin gelişmesi ile birlikte siber saldırılar da günden güne gelişmiş ve uygulamalar üzerinde farklı atak türleri ve açıkların kullanılmasına olanak sağlamıştır. Güvenlik duvarlarını da aşmaya çalışan saldırganlar, güvenli görünen kaynaklar içerisine zararlı yönlendirmeler veya istekler yerleştirerek saldırı yapabilir ve Firewall üzerinden geçen trafik için bir açık oluşturabilir. Bu sebeple zaman içerisinde Firewall yapısı da saldırıları korumak üzere evrilmiş ve birden fazla farklı türün ortaya çıkmasına sebep olmuştur. Üretici firmalara da bağlı olarak gelişen güvenlik duvarı türleri, farklı bir ürün veya ek lisans aracılığıyla modüler olarak hizmet sağlayabilir. Bu türler;

- Next-Generation Firewall: Ağ içerisinde kriptolanmış yani şifrelenmiş olan paketlerin incelenebilirliğini ile birlikte antivirüs koruması sağlar. Ancak bu sistemin en önemli özelliği derin paket inceleme (DPI) yapabilme yeteneğidir. Derin paket incelemesi sayesinde güvenli kaynaklardan gelen isteklere bile şüpheyle yaklaşır ve paket başlığı ve ham data içeriği üzerinde derinlemesine inceleme yapar. Böylece tümleşik güvenlik sistemleri (DLP, IPS, IDS, Content Filtering, AV Control) tek bir çatı altında toplanarak daha verimli koruma sağlanır.

- Network Address Translation (NAT) Firewall: Lokal kullanıcıların sahip olduğu farklı ağ adreslerini tek IP adresi üzerinden ağa bağlayarak lokalde kullanılan IP adreslerini gizli tutar. Aynı zamanda sanal bir IP adresi kullanarak, lokal kullanıcıların bu adrese yönlendirilmesi ve bu adresin gateway olarak kullanılması sağlanarak NAT yapabilir.

- Stateful Multilayer Inspection Firewall: Birden fazla katmana ve birden çok denetim mekanizmasına sahiptir. Hem ağ katmanında hem de uygulama katmanında bulunan veri paketlerini inceleyip karşılaştırabilme yeteneği mevcuttur. Katman katman filtreleme uyglandığı için kaynağın güvenli olduğundan emin olmak öncelikli amaçtır.

- Domain Name Server (DNS) Firewall: DNS protokolü, tüm internet servislerinin kalbi niteliğini taşır. TCP, UDP, SSL veya şifresiz tüm internet trafiği DNS kullanır. DNS Firewall, DNS trafiğini çözümleyerek, tanımlanmış oldan kural setine bağlı olarak etkin koruma sağlayan bulut tabanlı güvenlik duvarı çözümüdür. DNS sorguları ve çözümlemeleri loglanarak Firewall üzerinde incelenir. Bu sayede zararlı yazılımların, DNS servisleri üzerinden yayılması önlenir. Ek olarak Hedef IP 0.0.0.0 olarak tanımlanmış tüm yönlendirmelerin, yönlendirme öncesi DNS sorgusuna iletilerek, erişim noktası güvenli bir kategoriye dahilse erişim verilmesini sağlar.

- Unified Threat Management (UTM) Firewall: UTM Firewall, IDS ve IPS özelliğine sahiptir. Sosyal medya ve istenmeyen uygulama kategorileri belirli saat aralığı veya kullanıcı grubu özelinde, esnek yapıda web filtreleme yapılabilir ve zararlı olabilecek tehditler önceden engellenebilir. Alışveriş merkezi veya restoran gibi erişime açık alanlarda sıklıkla tercih edilir.

PROXY

Proxy, kişisel verilerin değerli olduğu noktalarda kullanıcı erişimlerini yönlendirebilmek ve siber saldırılar için gerekli olan bilgilerin ele geçirilmesini son katmanda engellemek için kullanılır. Veri sızıntısı, kimlik sahtekarlıkları, reklam dolandırıcılıkları ve farklı olumsuz sonuçlar doğurabilecek tehditleri engeller.

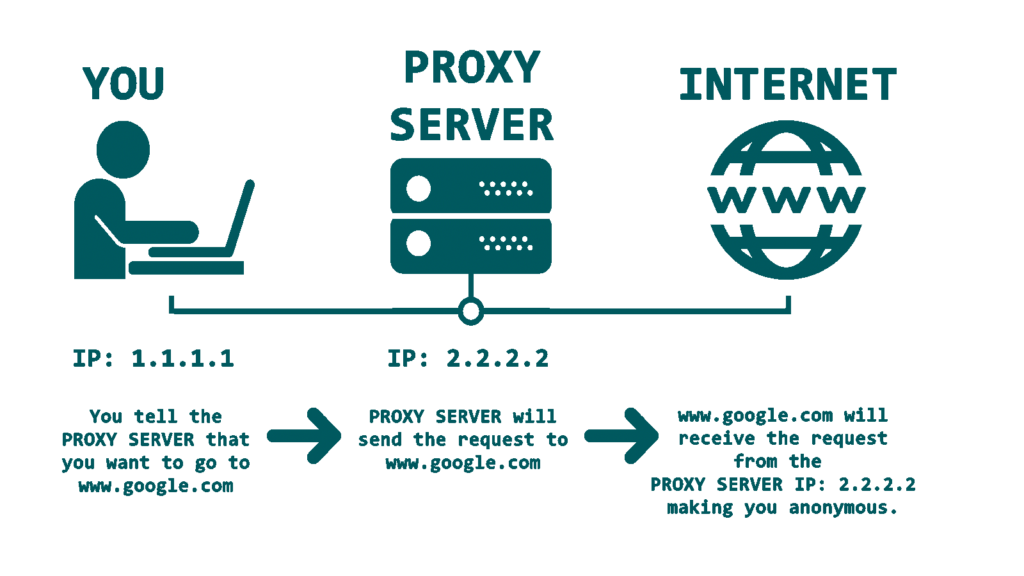

Lokal ağ içerisinden internet üzerinde erişim sağlanmak istenilen adrese, başka bir aracı kanal üzerinden geçilmesini sağlayan ağ güvenlik aracıdır. Ziyaret edilen adreslerin, adres sahibi tarafından kayıt altında tutulmasını engeller. Kullanıcıların belirli kategorilere sahip adreslere gitmesi engellenerek güvenli bir sayfaya yönlendirilmesi de sağlanabilir. Bu sebeple uygulama katmanında kullanılan ve son kullanıcı güvenliğini sağlayan bir ara sunucu veya vekil sunucu olarak tanımlanır.

Kullanıcı ile internet arasında transparan bir iletişim kanalı olarak davarnır. Kullanıcılar istekleri önce Proxy’e iletir, Proxy ise gelen istekleri internette bulunan hedefe gönderir. Paket dönüşleri de internet tarafından ilk önce Proxy’e iletilir. Paketi teslim alan Proxy ise veri paketini ilgili kullanıcıya teslim eder. Böylelikle Proxy kullanarak engellenmiş web sitelerine de giriş sağlanabilir, bant genişliğinden tasarruf edilir, gizli dokümentasyonların ele geçirilmesi zorlaşır, daha hızlı ve güvenli internet erişimi sağlar.

WEB APPLICATION FIREWALL – WAF

WAF, web üzerinde çalışan uygulamalardan veya web sitelerinden gelen ve giden veri paketlerini izleyen, filtreleyen ve engelleyen bir ağ güvenlik aracıdır. Bir web sitesi sunucusu ve kullanıcının istekleri arasında bir bariyer oluşturarak WAF üzerinde çalıştırılan web sitelerini ve uygulamaları saldırılara karşı korur. OSI katmanlarından 7. Katman olan Uygulama Katmanı üzerinde çalışır. Böylece HTTP/HTTPS/SOAP/XML protokolleri üzerinde detaylı paket incelemesi yapar ve zararlı yazılımların ağa erişmesini engeller. Çalışma yapısı incelendiğinde uygulamanın üzerinde konumlandırılmış bir ters proxy olarak değerlendirilebilir.

Web üzerinde çalışan servislerde yaşanabilecek olan herhangi bir tehditi engellemek için bu servislerin veri trafiğinin sunucu erişimi öncesi WAF üzerinden geçmesi sağlanır. Böylece sql injection atakları, xss veya xml atakları, json zafiyetleri, dosya yükleyerek saldırma yöntemleri veya genellikle bot makineleri kullanarak web servislerinin bant ve depolama kapasitelerini aşarak kesinti yaratmasına sebep olan DDoS atakları dahil olmak üzere bir çok atak türü bu sayede önlenebilir. WAF ayrıca sıra dışı görünen HTTP istekleri için de ağları tarar ve potansiyel tehditleri bloklar. Böylece zararlı yazılımlar önceden tespit edilerek ilgili adreslerin sunucuya erişimi engellenir.

Web sitesinin veya uygulamanın sahip olduğu veri trafiği arttıkça üzerindeki ilgi ve siber saldırı yapılabilme ihtimali artar. Günümüzde web sitelerinin kullanıcı verilerine sahip olduğu da göz önünde bulundurulduğunda, kullanıcıların verilerini korumak, kullanıcılara kesintisiz hizmet sağlamak, maaliyet ve zamandan tasarruf edebilmek için çok önemli bir yere sahiptir. Donanım tabanlı, yazılım tabanlı veya bulut tabanlı hizmet verebilir. NGFW cihazlarının uygulama katmanında da IPS hizmeti ile benzer bir tarama, tanıma ve bloklama yapmak mümkün ancak yalnızca bilinen saldırı ve zafiyetlere karşı koruma sağlar. WAF ise uygulamanın yazılımı içerisinde de incelemede bulunarak daha önce bilinmeyen bir tehdit durumunu algılayabilir.

ANALYTICS

Kötü amaçlı yazılımlar, siber tehditlerdeki hızlı gelişmeler ve manuel log incelemenin uzun zaman alıcı olması gibi etmenler, hızlı önlem alabilmek için güvenlik analizi gerçekleştiren teknolojilere duyulan ihtiyacı arttırmıştır. Böylece ham verileri gerçek zamanlı inceleyerek trafik içerisindeki veri akışıyla ilgili bilgi toplama, bu bilgileri ilişkilendirme, eş zamanlı alarm üretme ve sonuç olarak eyleme geçirilebilir bir güvenlik sonucu üretmek için gelişmiş teknikleri uygulama sürecini sağlayan hizmet olarak ağ analitik ürünleri ortaya çıkmıştır. Belirtilen işlemler, ağ monitör uygulaması ile basit yorumlar ve gözlemler ile gerçekleştirilebileceği gibi, Wireshark gibi sadece tüm ham verilerin toplanması ile oluşan pcap verisi toplayan, yorumlanmamış analiz ve inceleme yapan uygulamalar ile de sağlanabilir. Günümüzde bir çok hizmet içerisinde analitik inceleme, makine öğrenmesi ve veri yorumlama bulunmaktadır. Böylece veri trafiğinde herhangi bir kesintinin sebebi, herhangi bir zafiyet veya olası bir tehdit ile ilgil bilgi edinebilmek ve bu sayede kolayca çözüm üretebilmek mümkündür. Bu noktada birden fazla inceleme metodu kullanılabilir örneğin erişilmek istenen web sayfalarındaki kaynak ve içerik analizini gerçekleştirebilmek için semantik ilişki ve adli kriminal inceleme yapılabilir. Analitik sunucuları ise tüm bu bilgileri toplayıp yorumlayarak vermiş olduğu raporlar ışığında atakların önüne geçilmesini kolaylaştırır.

SECURE MAIL GATEWAY

Gelen ve giden elektronik posta trafiğinde gerçek zamanlı antispam ve antivirüs koruması, gelişmiş içerik filtreleme, veri kaybını önleme gibi hizmetler sunarak elektronik posta üzerindeki ağ güvenliğini sağlayan cihazdır. Yönetimi, kullanımı ve kontrolü, çalışma yapısı sebebiyle oldukça basittir. Çalışma yapısında kontrol merkezi ve tarayıcı olmak üzere iki farklı bileşen bulunur. Trafik tarayıcı sunucusu üzerinden geçer ve tarayıcı bileşeni tarafından kontrol edilerek risk teşkil eden veya tehdit olarak görünen yönlendirme, link, spam veya sahte kimliğe sahip e-postalar tespit edilir. Kontrol merkezi üzerinden yakalanan tehditlere uygulanacak kurallar ve belirli filtreler kararlaştırılabilir. Bu sayede tehdit olarak belirlenen elektronik postalar hedef kullanıcılara iletilmez, mail sunucusu önemini yitirir ve tüm kontrol mekanizması SMG üzerinde oluşturulur. Makine öğrenmesi sayesinde gelen mail yapılarında herhangi bir tehdit unsuru bulunmasa bile riskli olabileceğini yorumladı mailler için ikinci bir tarama gerçekleştirerek güncel bilinen zafiyetler ve imzalar üzerinde inceleme yapar, bilinmeyen zafiyetler için mevcut durumu yorumlar. LDAP entegrasyonu sayesinde gelen maillerin içerisindeki kullanıcı karşılığının doğrulaması yapılabilir. SMG sayesinde elektronik posta eğer güvenli değilse bloke edilir ve alıcıya teslim edilmez. Tüm bu işlemler, alıcının herhangi bir işlem yapmasına gerek kalmadan arka planda gerçekleştirilir.

DATA LOSS PREVENTION – DLP

DLP ürünü veya hizmeti, ağ üzerinde karşılaşılabilecek bir tehdit veya zararlı yazılımın sonucunda veri kaybını önlemek için kullanılır. Bilgi kaybı riskini en aza indirerek riskli iş süreçlerinin görünürlüğünü sağlar. Veriye yetkisiz ulaşımın kısıtlanması, verinin doğru biçimde depolanması, sınıflandırılması, erişim yetkilerinin belirlenmesi gibi bir çok noktada ağ yöneticilerine kolaylık sağlar. Böylece kullanılan sistemlerden istenmeyen veri çıkışı önlenebilir ya da tanımlanan bilgi ve belgelerin kullanım durumları izlenilebilir. Belirli anahtar kelimeler DLP için belirlenerek bu dokümanların kritiklik düzeyi belirlenebilir. Sistemin keşfettiği veya karşılaştığı tehditler sonucunda olay, olay yanıtı, adli analiz gibi aşamalar ve verilerin son durumu hakkında rapor üretir.Çalışma yapısı bakımından bir nevi eşsiz parmak izi kopyalama sistemi gibi çalışır. Tehditleri analizleri algılar, ayıklar, inceler ve bu esnada verilerin kayıp yaşamaması için yedekleme alır. Önemi çok düşük olan verilerin kaybolması için insiyatif alabilir. Alınan yedek dosya boyutunun devamlı artması sistemdeki yük artışını tetikler ve olası problemlere sebep olabilir. Böylece DLP hizmet ile teknik olarak hem ağ hem de istemciler kontrol altına alınır.

SECURITY INFORMATION EVENT MANAGEMENT – SIEM

SIEM, ağ içerisinde bulunan ve aktif olarak rol alan sunucular, ağ cihazları ve güvenlik duvarları tarafından oluşturulan tüm günlük olay verilerini toplayan güvenlik yazılımıdır. Ağ içerisinde eş zamanlı olarak çalışır ve ağ yönetim ekibinin proaktif rol almasını sağlar. Tehdit algılama, risk önleme ve iletişim altyapısındaki tüm olayları izleme, analiz etme, belirlenen sorunların tespiti sonrasında anlamlı bir hale getirip analizlere dayalı uyarıları gösterme gibi durumlarla ilgili kayıt tutmak ve bu kayıtları ağ yöneticisine raporlamak için merkezi bir sistem olarak kullanılır. Bu veriler syslog olarak da bilinir.

Olay günlükleri içerisinde ağa bağlı çalışan sistem veya kullanıcılara ait tüm etkinlikler, hatalar, bilgi mesajları ve uyarılardan oluşan bir dökümdür ve günlük olarak kayıt altında tutulur. Kayıtlara örnek vermek gerekirse, başarısız oturum açma, kötü amaçlı yazılım etkinlikleri veya başarılı bir SNMP bildirimi dahil olmak üzere her şeyi içerebilir. Sistemler üzerinden belirli protokolleri kullanarak log kayıtlarını toplar ve uç noktalarda ajan kullanarak uç bilgilere erişim sağlar. Bazı SIEM ürünleri log toplama için Collector adı verilen ara birimleri kullanır. Collector yapısına göre işlevi değişkenlik gösterebilir. Bazı durumlarda Collector sadece gelen ham logu SIEM sistemine aktarmakla görevliyken, bazı durumlarda da gelen logu parse etmek, zenginleştirmek, ayrıştırmak vb. işlemlerden geçirdikten sonra SIEM’e gönderir. Böylece iletilen ve depolanan bilginin hacmi azaltılmış, içeriğin verimi arttırılmış olur.

Tüm hareketler aksiyon durumuna bakılmaksızın kayıt altına alındığı için tehditleri ayıklamak zor ancak birbirinden ayırt etmek mümkündür.Böylece fark edilen bir anormal durum ile ilgili aksiyon almak ve olası tehdidin önüne geçmek kolaylaşır, bu durum sistemlere zarar vermeden önce önlem alabilmeyi kolaylaştırır. Ek olarak, farklı teknoloji ve hizmetler ile entegre edilerek ağ yapısının otomatize edilebilmesine olanak tanır.

SIEM, önceden oluşturulmuş kurallara dayalı bir inceleme yapabildiği gibi topladığı loglar üzerinde ilişkilendirme yaparak korelasyon motorlarını kullanabilir. SIEM’in ağ veya sistemler için herhangi bir koruyucu işlevi yoktur. SIEM ürünlerinde filtreler, ifadeler ve söz dizimleri standarttır. Böylece korelasyon kurallarının yazılması kolaydır. Kuralların mantığı birbirine müdahale etmediği sürece farklı analizler, farklı sorgular veya filrteler yazmak mümkündür.

INDICATOR OF COMPROMISE – IOC

IoC, sistemler üzerinde dosyalama mantığı ile çalışan, ağ içerisindeki potansiyel tehditleri tanımak ve daha iyi analiz edebilmek için kullanılan hizmettir. Saldırıların erken aşamalarda tespit edilerek, zararlarını sınırlandırmak için tasarlanmıştır. Ağdaki tutarsızlıkları veya olağandışı olayları gösteren bir güvenlik ihlalinin kanıtı olarak da ifade edilebilir. Toplanan somut deliller sadece bir saldırının nasıl gerçekleştiğini değil, saldırıda hangi araçların kullanıldığını ve bu saldırıların yapıldığı kaynakla ilgili bilgiyi de ortaya çıkarabilir. Bu sebeple kötü amaçlı yazılımın tekniklerini ve davranışlarını daha iyi inceleyebilmek, analiz edebilmek için IoC kullanılır.

Standart güvenlik hizmetlerinin dışında, tespit edilmesi oldukça zor olan meta veriler veya inanılmaz derecede karmaşık yazılmış olan kötü amaçlı yazılım, kod veya içerik örnekleri üzerinde de yüksek başarıya sahiptir. Bu sebeple potansiyel bir tehdit analiz yaparken çeşitli IoC verileri belirlenir, bir araya getirilir ve analizi gerçekleştirilir. Bu durum için örnek atak çeşileri, DDoS atak, DNS atak, exploit atak, login atak, web uygulama ve malicious atak vb. olabilir. Böylece atak tespitine yönelik proaktif bir yaklaşım, güvenlik olaylarını veya tehditlerini mümkün olduğunca eş zamanlı olarak keşfedilmesini sağlar.

IoC analizinde ağ üzerinde tespit edilen şüpheli bir olay, paket akışından sonra kayıt altına alınır ve incelenir. Tek bir kaynak veya belirli bir atak türü üzerinden inceleme sağlanabilir. İncelemeler yapılırken atak yapan kaynak tarafından bırakılan izler, analiz yapabilmek için ipucu niteliğindedir. Böylece IoC, atak analizi yapıp atağın önceden tanınmasına olanak sağladığı için belirli kaynaklardaki veri iletimine öncelik verilmesine olanak tanır. Bu durumda ağ veya güvenlik yöneticisinin atak sırasında odaklanması gerek nokta netleşmiş olur. Ancak ne yazık ki, IoC doğası gereği reaktiftir, yani bir tehdit ile ilgili ipucu bulursa, zaten tehlike ile karşı karşıya kalmış olduğu kesindir.

VIRTUAL AIR GAP – VAG

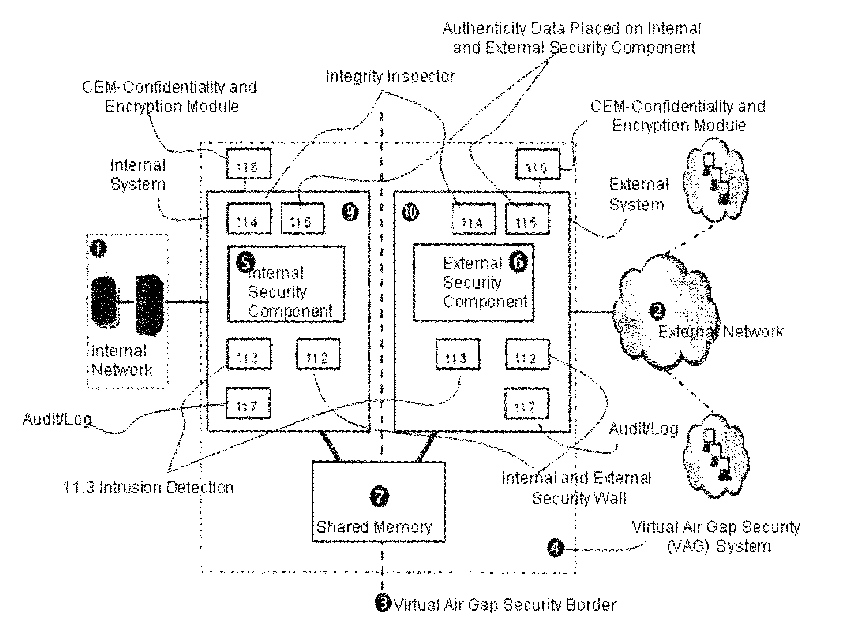

Siber saldırıların veya tehditlerin kaçınılmaz olduğu mevcut teknolojide, hiçbir güvenlik çözümü mutlak güven garantisi vermemektedir. Kritik işlemlerin gerçekleştirilmesi amacıyla farklı güvenlik seviyesine sahip ağların birbirleriyle güvenli bilgi alışverişini sağlar. Böylece kritik veya gizli kalması gereken verilerle çalışan kurumlar internet üzerinden global ağ ile iletişim kuracak sistemleri için ayrı bir ağ oluşturmayı ve kritik verileri internete çıkmayacak şekilde kapalı bir ağ içerisinde tutmayı tercih ediliyor. Böylece izole bir lokal alan yaratılarak yalnızca önemli verilerin kurum içerisinde oluşturulup bu alan içerisinde kullanılması sağlanır. Aynı zamanda iki trafiği birbirinden ayırmak bant genişliğini rahatlatır ve kullanım alanı oluşturur. Hassas veya sınıflandırılmış bilgileri sızıntı veya manipülasyondan korumak için kullanılan en yaygın çözüm, fiziksel olarak iki ayrı ağ oluşturmak ve ağların birbirleri arasındaki bağlantıyı keserek bir yapı oluşturmaktır. Ancak, özel durumlar için verilerin korunan ağa veya ağdan aktarılmasının gerektiği durumlar bulunur.

VAG, Türkçe ismi ile Sanal Hava Boşluğu, çalışma yapısı bakımından veri diyotuna benzer. Tıpkı bir elektronik komponent olan diyot gibi tek yönlü ve belirli durumlarda çalışan bir trafik geçirgeni konumundadır. İnternete erişim sağlayan dış ağ ile hassas veri barındıran izole durumdaki iç ağ arasından geçirilecek olan belirli protokol uygulama veya verilerin, yalnızca tek yönlü olarak geçirilmesini sağlar. Belirlenen iki ağ arasında herhangi bir yönlendirme yapmadan sadece düz bir kablo gibi geçirgenlik sağlar. Donanım özellikleri bakımından, fiziksel tek yönlülüğü zorunlu kılar ve sanal olarak veritabanlarını çoğaltarak iki yönlü iletişimi işleyebilmek için protokol sunucularını taklit eder. Yalnızca fiziksel olarak tek yönlü veri gönderme yeteneğine sahip olduğundan, iki nokta arasında fiziksel bir bariyer veya “hava boşluğu” oluşturur. Böylece dışarıdan içeriye herhangi bir bağlantı olmazken, verilerin neredeyse hiç gecikme olmadan dışarı akmasına izin verir. Veri Diyotları da artık istenmesi durumunda birden fazla protokolü ve veri türünü tıpkı sanal hava boşluğu gibi aynı anda aktarabilecek şekilde konfigüre edilebilir.

VAG ise bu tek yönlü iletişim içerisinde yalnızca belirlenen protokoller seçilerek trafiğin iki yönlü oluşturlabilmesine olanak tanır. Örneğin HTTPS protokolüne ait uygulamalar içeriden dışarıya erişebilirken, yalnızca sensör verilerini eriştirebilmek için SFTP protokolü dışarıdan içeriye erişebilecek şekilde geçirilir. Belirlenen uygulama, kural veya protokollerden hiçbirine uymayan trafik iki ağ arasında geçirilmez. Bu ürünler üzerinde trafik geçirgenliğini oluşturan protokol ve uygulamalar kısıtlıdır. Üreticiler, ürün çift yönlü trafiği geçirebileceği için cihaz üretilirken minimum gereksinimi karşılayarak, donanımsal açıkların da önüne geçmeyi hedefler. Sistemin çalışma yapısı temelde yazılıma dayalı olmadığı için yazılım odaklı güvenlik açığı yoktur ve donanım tabanlı güvenlik, iletişimde güven sağlar. Haberleşme IP adresleri kullanılarak gerçekleştirilmez, diskler arası haberleşme kriptolu, imzalı ve sertifikalıdır.

VAG üzerinde fiziksel bağlantıyı sağlayan fiber optik iletişim sayesinde veri aktarım hızı mümkün olan en yüksek seviyede tutulur ve bu durum gerçek zamanlı uygulamalar için hem güvenli hem de hızlı olması sebebiyle öncelikli olarak tercih edilir. Ayrı fiziksel makineler kullanmak yerine, sanal hava boşluğu aynı seviyedeki üst düzey güvenliği sağlamak için tek bir fiziksel makine kullanır. Veri trafiği içeriden dışarıya doğru gelir ve veriler hava boşluğuna ait iç sunucuyua yazılır. İç sunucuya gelen veriler belirlenen uygulama veya protokol şartlarını sağlıyor ise güçlü algoritmalar ile hash’lenerek ve ilgili imzalar kullanılarak dış tarafta bulunan sunucu diskine yazılır. Hash anahtarı açılarak veri okunur. Benzer şekilde VAG ile dış sunucudan iç sunucuya da transfer yapılabilirken, ağ diyotlarında bu iletişim yalnızca tek yönlü olarak gerçekleştilir.